НОВОСТИ

2023-03-27 05:02:10

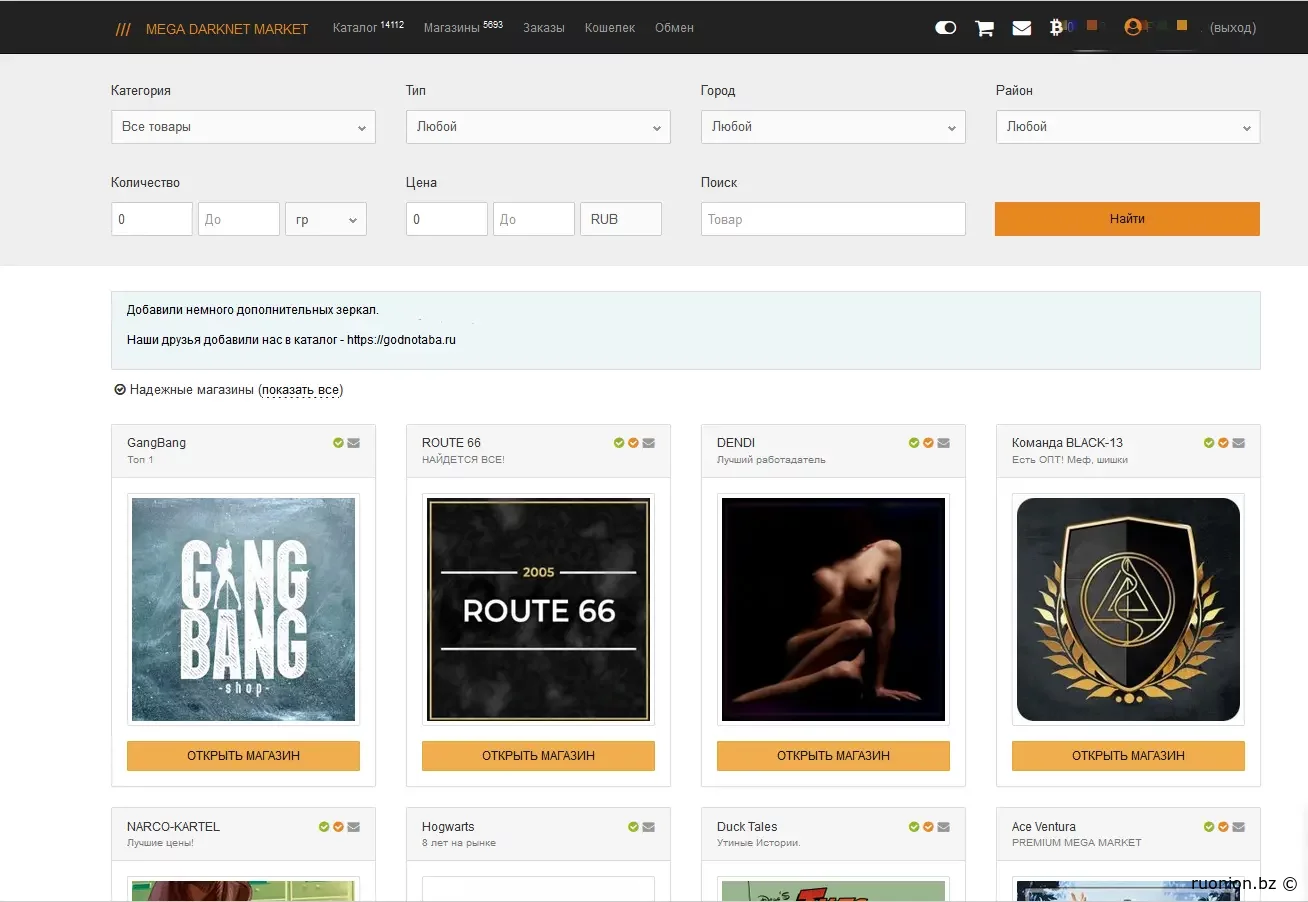

MEGA – это свободная торговая даркнет площадка

MEGA – это свободная торговая даркнет площадка, где есть: поддержка криптовалют Bitcoin (BTC) и Monero (XMR), каталог товаров и услуг с рейтингом и отзывами...

0

958.2K

НОВОСТИ

2017-11-08 13:48:10

Как правоохранители закрывали торговые площадки даркнета?

Пользователи темной сети защищены завесой технологической анонимности. Это дало большинству чувство безопасности и уверенность в том, что они находятся вне досягаемости сотрудников правоохранительных органов. Было доказано, что это было опрометчиво во многих случаях, когда они были арестованы сотрудниками полиции. Вот способы, которые были использованы для ареста большинства пользователей: Почтовая система.

0

3.7K

НОВОСТИ

2017-11-08 13:14:27

В USB-стеке ядра Linux обнаружены серьезные уязвимости

Уязвимости могут быть проэксплуатированы злоумышленником для выполнения произвольного кода и получения контроля над устройством. В USB-стеке ядра Linux обнаружен ряд серьезных уязвимостей, которые могут быть проэксплуатированы злоумышленниками для выполнения произвольного кода и получения контроля над пользовательским устройством. Большинство уязвимостей было обнаружено исследователем безопасности из Google Андреем Коноваловым. Эксперт уведомил сообщество Linux о 14 уязвимостях, обнаруженных в USB-подсистемах ядра Linux. По словам Коновалова, каждая из них может быть проэксплуатирована локальным злоумышленником с помощью специального вредоносного USB-устройства. В общей сложности исследователю удалось обнаружить 9 проблем, связанных с USB в Linux. Большинство из них приводят к отказу в обслуживании (Denial of Service, DoS), заставляя ОС зависать или перезагружаться, однако некоторые позволяют злоумышленнику повысить привилегии на целевой системе и выполнить вредоносный код. Все проблемы были обнаружены с помощью фаззинг-инструмента syzkaller, разработанного Google для поиска уязвимостей. Ранее в этом году исследователи безопасности из Лондонского университета представили инструмент для поиска проблем в USB-стеке Linux под названием POTUS. Инструмент находит уязвимости, устанавливая виртуальную машину, универсальное USB-устройство и тестируя стек с помощью таких методов, как внесение неисправностей (fault injection), фаззинг (fuzzing) и символьное выполнение кода (symbolic execution). С помощью POTUS исследователи обнаружили две уязвимости в ядре Linux. Первая уязвимость CVE-2016-5400 приводила к утечке памяти в драйвере USB-устройства, использующегося для связи с программным обеспечением AirSpy Software Defined Radio (SDR). Вторая уязвимость (не получила идентификатор CVE) существовала в драйвере Lego USB Tower в ядре Linux с 2003 года. Фаззинг (fuzzing) - техника тестирования программного обеспечения, часто автоматическая или полуавтоматическая, заключающая в передаче приложению на вход неправильных, неожиданных или случайных данных. Внесение неисправностей - метод, используемый в тестировании программного обеспечения. Предполагает искусственное внесение разного рода неисправностей для тестирования отказоустойчивости и, в частности, обработки исключений. Символьное выполнение (symbolic execution) - техника, позволяющая проводить моделирование выполнения программы, при котором часть входных переменных представляется в символьном виде. Источник: http://www.securitylab.ru/news/489554.php

0

745

НОВОСТИ

2017-11-08 09:40:27

Как вычислить хакера в защищенном трафике

На данный момент большое количество веб-трафика (более половины) зашифровано (по данным Electronic Frontier Foundation (EFF)). Но несмотря на все методы по защите, киберпреступники все же проникают в защищенные сети. Таким образом, требуется наиболее эффективный способ их вычисления. Мы провели анализ, по результатам которого представляем вашему вниманию самые действенные способы, нацеленные на максимально быстрое выявление атакующего.

0

2.0K

НОВОСТИ

2017-11-07 18:23:21

Законопроект о снижении срока хранения данных по «закону Яровой» внесен в кабмин

Изначально срок хранения трафика составит 1 месяц, однако в течение последующих лет данный срок возрастет до 6 месяцев. Глава Минкомсвязи Николай Никифоров заявил о внесении в кабмин нормативного акта к пакету антитеррористических поправок, известного как «закон Яровой». Согласно законопроекту, срок хранения трафика с 2018 года составит 1 месяц с последующим увеличением срока до 6 месяцев, сообщает информагентство «РИА Новости». По словам главы ведомства, данное предложение было разработано совместно с ФСБ. Изначально срок хранения трафика составит 1 месяц, однако в течение последующих лет возрастет до предусмотренных базовым законом 6 месяцев. "Проект постановления правительства мы внесли в аппарат правительства… Там определен объем по сроку. Там смысл такой, что с 2018 года объем хранения трафика - 1 месяц, который за определенное количество лет возрастает до тех 6 месяцев, которые предусмотрены базовым законом", - заявил Никифоров. Напомним, ранее было представлено первое аппаратное решение для реализации «закона Яровой». Комплекс «Яхонт-374-Голос» будет в течении шести месяцев хранить записи звонков и видеовызовов, содержание SMS-сообщений, а также метаданные о вызовах. Пакет антитеррористических поправок, известный также как «закон Яровой», вступит в силу 1 июля 2018 года. Он обязывает операторов связи на протяжении трех лет хранить сведения о фактах приема, передачи, доставки и обработки голосовой информации, текстовых сообщений и в течение полугода хранить изображения, телефонные разговоры и видео, а также другие электронные сообщения пользователей. Всю эту информацию операторы обязаны будут предоставлять по запросу спецслужб. Источник: http://www.securitylab.ru/news/489548.php

0

530

НОВОСТИ

2017-11-07 18:19:23

Tor Fingerprinting - защищен ли браузер Tor от идентификации?

4 октября 2013 года the Guardian опубликовал отчет, в котором говорится, что Эдвард Сноуден, бывший сотрудник ЦРУ и осведомитель, направил британской газете секретные документы, которые доказали, что Агентство Национальной Безопасности (АНБ) неоднократно предпринимало попытки проведения атак на Тор. Тем не менее в докладе утверждалось, что все попытки АНБ де-анонизировать пользователей Tor, не увенчались успехом и доказали, что безопасность Tor пуленепробиваема и только те, кто использует устаревшую версию браузера могут быть успешно де-анонимизированы с помощью квантовых атак cookie.

0

2.9K

НОВОСТИ

2017-11-07 12:52:53

Как правительство России собирается контролировать криптовалюты в стране и собирать дань с майнеров

Президент Владимир Путин поручил правительству совместно с Центробанком заняться разработкой новых норм законодательства. Они будут направлены на регулировку криптовалют на территории нашей страны и первичное размещение токенов (ICO). Мы кратко расскажем, что ожидает россиян в ближайшем будущем: 1) Для проверки технологий появится специализированная площадка.

0

2.7K

НОВОСТИ

2017-11-07 11:42:20

В Android исправлены 6 уязвимостей, позволяющих удаленно выполнить код

Уязвимости позволяют незаметно взломать устройство, передав по Wi-Fi вредоносные пакеты.

0

526

НОВОСТИ

2017-11-06 17:50:05

Мошенничество на торговых площадках даркнета

Существует распространенное мнение, что рынки наркотиков - это места, где насилие и мошенничество разрастаются, но это не так. Хотя насилие действительно происходит, большинство наркоторговцев не связаны с ним. Чаще всего они занимаются непосредственно торговлей, но некоторые могут быть замешаны в мошенничестве. Диллер может пойти на обман, чтобы переманить клиентов.

0

6.2K

НОВОСТИ

2017-11-06 12:23:03

Hydra Corp выпустила новое видео об обходе блокировок Tor и VPN

Государство 1 ноября запретило доступ к VPN и Tor на территории России, наплевав в очередной раз на Конституцию. В ответ на это Hydra Corp. выпускает новое видео, в котором подробно рассказывается как миновать любой запрет, как получать доступ к сайту в любое время и на злобу дня заливает его снова на YouTube. [embed]https://www.youtube.com/watch?v=dHbfAiv3fPw[/embed].

0

3.7K

НОВОСТИ

2017-11-05 11:06:06

Основы основ конопляной кулинарии.

Вариаций блюд из марихуаны – множество. В интернете запросто можно найти поваренные книги, в которых подобрать блюдо на любой вкус – не составит труда. Один из самых известных методов употребления марихуаны в пищу на просторах бывшего СНГ – «молчина» или манага. Многие поклонники каннабиса хоть раз в жизни пробовали этот напиток. Зачастую вкусовые качества «молока» оставляют желать лучшего, однако эффект – кардинально отличается от обычной накурки. Правильно сваренное «молоко» может держать до 10 часов. Итак, рецепт вкусной магаги, которую в дальнейшем можно использовать для приготовления смузи, коктейлей, выпечки или мороженого. Для приготовления манаги понадобится: - 2 л отборного молока (3,2 процента жирности) - пол стакана сахара - пол банки натурально сгущенки (важно, чтобы она была без добавления сухого молока) - столовая ложка сливочного масла - 1 стакан шишек с ТГК не менее 15%. - марля или неплотная ткань (для процеживания) Этап 1. Нагреваем молоко на среднем огне, когда оно немного подогреется – добавляем туда шишечки. 30 минут варим на медленном огне, постоянно помешивая, чтобы молоко не пригорело. Этап 2. Добавляем в кипящую массу сгущенку и сахар, постоянно помешивая. Варим ещё 20-30 минут. Важно, чтобы молоко не сильно загустело! Выключаем. Этап 3. Процеживаем готовый напиток через марлю. Шишки можно полить горячей водой и отжать ещё раз. Молоко готово! Теперь его можно охладить и добавлять куда угодно или пить как отдельный напиток. Если Вы не любите сгущенку, можно готовить без неё, не меняя времени кипячения. Канна-масло. Ингредиенты. - 200г. сливочного масла высшего качества. - 10г. шишек с ТГК не менее 15% - 2 стакана воды. - марля или ткань (для процеживания) Этап 1. В кипящую воду добавить масло и помешивать, пока не растворится. Затем добавляем туда шишки и варим на слабом огне 30 минут. Выключаем. За это время мы вытянули из зелени все витамины. Этап 2. Процеживаем все через марлю, выжимаем. Зелень повторно промыть кипятком, чтобы не оставить на ней полезностей. Затем готовую массу отправляем в морозилку. Важно! Обязательно – проследить, чтобы вода не превратилась в лёд. Нужно поймать тот момент, когда масло остынет, а вода ещё не успеет замёрзнуть. Готовый продукт можно использовать для большинства кулинарных рецептов, основанных на марихуане. Начиная с выпечки и дессертов и заканчивая пастой и тестом для пиццы. Такие способы хоть и более затратны, чем привычное курение, все же стоят этого. Эффект от конопляных блюд будет более забористый и долгоиграющий, нежели от обычного дыма.

0

687

НОВОСТИ

2017-11-04 23:29:30

Протокол аутентификации с открытым ключом SSH через Tor- насколько уязвимым он является для атак?

Протокол проверки подлинности открытого ключа — Secure Shell (SSH) представляет собой один из наиболее популярных способов аутентификации, основанных на криптографии с открытым ключом. Помимо огромной популярности, протокол SSH не был широко изучен, и даже самые продвинутые пользователи часто ошибочно представляют его функциональность. Вторая версия протокола SSH в настоящее время используется миллионами подключенных к интернету компьютеров для удаленной оболочки. Он используется в важных задачах, включая управление, и оценивается как безопасное решение для этой задачи.

0

565

НОВОСТИ

2017-11-04 18:30:03

Протокол аутентификации с открытым ключом SSH через Tor- насколько уязвимым он является для атак?

Протокол проверки подлинности открытого ключа - Secure Shell (SSH) представляет собой один из наиболее популярных способов аутентификации, основанных на криптографии с открытым ключом. Помимо огромной популярности, протокол SSH не был широко изучен, и даже самые продвинутые пользователи часто ошибочно представляют его функциональность.

0

2.4K